Счётчик данных – это не только интересная программа, которая будет использоваться интернет-пользователями. Он отлично работает на ПК с установленным сетевым кабелем. Благодаря этому мы сможем проанализировать весь сетевой трафик, даже тот, который находится . С помощью программы для контроля трафика интернета на компьютере мы сможем легко узнать, не заражён ли наш компьютер и не отправляет ли ненужные пакеты.

Выбор лучшей программы для контроля трафика интернета.

Network Meter – удобный гаджет для рабочего стола и программа для учёта трафика, которая позволяет вам легко контролировать подключение к Интернету и раздавать его по локальной сети и Wi-Fi. Большинство пользователей игнорируют возможности, предлагаемые гаджетами для рабочего стола, которые уже появились в Windows Vista и перенесены в Windows 7. Некоторые из этих приложений могут быть очень полезными.

Network Meter – это приложение, которое отслеживает активное подключение к сети Интернет. Оно позволяет указать IP-адрес как в локальной сети, так и в Интернете. Показывает текущую скорость передачи данных, загрузки, отдачи и объём данных, которые мы скачали и отправили в течение последнего сеанса (с момента перезагрузки Windows). Кроме того, в режиме мониторинга беспроводной сети приложение показывает SSID сети Wi-Fi, то есть её имя и процентное значение качества сигнала (0 – 100%). Дополнительным элементом гаджета является локатор IP-адресов (IP-поиск) и тестер Интернета (тест скорости).

Использовать программу сможет каждый:

- Распакуйте инсталлятор гаджета из ZIP-архива, выбрав для этого место на вашем жёстком диске . Дважды щёлкните распакованный файл, чтобы установить Network Meter.

- Вам будет предложено проверить изготовителя, нажмите «Установить». Гаджет должен появиться на нашем рабочем столе (обычно справа), но его можно поместить его куда угодно, цепляя и перетаскивая левой кнопкой мыши.

- Приложение уже активно, но, чтобы убедиться, что оно отслеживает интересующее вас соединение, перейдите к опции «Network Meter». Для этого нажмите на гаджет правой кнопкой мыши и выберете пункт «Параметры».

- На основной вкладке «Параметры» можно управлять функциями гаджета. Прежде всего, нужно выбрать, какую сеть контролировать (тип сети). Можно выбрать подключение к локальной сети по кабелю (проводная сеть) или Wi-Fi (беспроводная сеть). В последнем случае гаджет будет оснащён дополнительными функциями – SSID и измерителем качества сигнала. Функция, обозначенная маркером, показывает сетевую карту, контролируемую нашим локальным IP-адресом (локальной сетью), а также сеть, контролируемую для передачи данных. Если использовать на персональном ПК, не будет никаких проблем, но на ноутбуке стоит убедиться, что All Network Meter в настоящий момент контролирует активную карту – обычно нужно выбирать между Ethernet LAN и Wi-Fi-картой.

- На вкладке «Экран» определяется, как гаджет будет отображать информацию. Например, рекомендуется изменить настройки единиц по умолчанию с битов в секунду, чтобы узнать скорость в килобайтах или мегабитах. Настройки сохраняются нажатием кнопки «ОК».

- Изменения в окне «Network Meter» появляются незамедлительно. Стоит отметить, что счётчик представляет текущую передачу данных – на данный момент и, таким образом, контролирует сетевую активность. Однако другой показатель подсчитывает, сколько данных загружено и отправлено в течение этого сеанса. Он может быть полезен для пользователей, использующих сети, ограниченные лимитом – например, мобильный интернет 3G . Это позволяет легко узнать, превышается ли пакет.

Лицензия: Бесплатно

ВАЖНО. правильной работы программы требуется пакет.NET Framework 1.1, установленный в системе.

Блестящая программа с точки зрения графического интерфейса, которая может удивить вас очень интересными функциями. GlassWire – это программа для управления потоком данных интернет-соединения, характерной особенностью которой является, прежде всего, современный анимированный интерфейс, внешний вид которого может быть дополнительно модифицирован с использованием графических шаблонов, что повышают читаемость представленной информации на графиках. Программа позволяет отображать имена процессов и приложений, которые инициируют новые сеансы и используют сетевое соединение. Пользователю сообщают обо всём через всплывающие окна и непосредственно из окна программы.

Использование GlassWire интуитивно понятно и сводится к переключению между последовательными вкладками, которые соответствуют основным функциям, реализованным в программе: графическому анализу данных, настройкам брандмауэра, передаче данных потребления с разделением на приложения и список уведомлений. В них у нас обычно есть следующие три представления, которые позволяют настраивать содержимое экрана для наших нужд – в то же время может отображаться больше информации об отдельных процессах, а также учётной записи, представляющей данные в диаграммах.

Непосредственно из меню программы есть возможность обратиться в раздел технической поддержки, доступной онлайн на веб-сайте производителя. Он очень понятен и содержит не только быстрое и полное руководство по использованию программы, но также доступ к базе данных часто задаваемых вопросов или пользовательских форумов. Хотя на данный момент программа доступна только в версии разработки, стремление изготовителя к тонкой настройке всех деталей быстро делает её популярной. Преимущества:

- функция межсетевого экрана;

- очень удобный и красивый интерфейс;

- простота в эксплуатации.

Недостатки:

- отсутствие множества функций в бесплатной версии;

- нет графика отслеживания передачи данных.

Лицензия: бесплатная.

Расширенная утилита контроля, которая позволяет отслеживать сетевой трафик, создаваемый приложениями. Создаёт отчёты во многих форматах. Эта программа сообщает о загрузке и отправке данных для интернета, локальной сети и для определённых программ. Она также сообщает, какие приложения использует интернет. Контролирует качество сигнала Wi-Fi. Последняя версия полностью совместима с Windows 10. Показатель DU чётко отслеживает использование данных. Он предоставляет ежечасные, ежедневные, еженедельные и ежемесячные отчёты. Также может предупреждать о превышении фиксированных пределов. Данные из отчётов можно экспортировать в Excel, Word и PDF. Режим секундомера позволяет вам определять потребление данных с высокой степенью точности в определённое время. Вы можете не только указать часы, в которые передача не должна учитываться (что было бы полезно для людей, которые используют тарифные планы с бесплатными часами).

DU Meter отображается как полупрозрачное окно уведомлений в нижнем правом углу рабочего стола и показывает информацию о сетевом трафике в режиме реального времени. Окно DU Meter можно увеличить, перетащив его края с помощью мыши. Каждая вертикальная линия – одна секунда. Красная линия – это входящий трафик, а зелёная – исходящий. Внизу окна расположены вкладки «Интернет», «ЛВС», «Программы» – переключаясь между ними, можно увидеть соответствующие данные. Щёлкнув правой кнопкой мыши по окну программы, можно вызвать всплывающее меню, что предоставляет доступ к различным отчётам, режиму секундомера или вариантам пользователя и администратора.

Чтобы увидеть основной отчёт об интернет-трафике как можно быстрее, задержите указатель мыши над значком DU Meter на панели задач. Чтобы просмотреть подробную информацию о онлайн-активности программ, щёлкните правой кнопкой мыши на полупрозрачном окне измерителя DU и выберите «Просмотреть сетевые подключения». В новом окне на вкладке «Программы» есть все приложения, которые используют передачу данных. На вкладке «Открытые подключения TCP » отображаются сведения, которые позволят вам определить несанкционированный трафик с компьютера. Преимущества:

- максимальное количество форматов отчётов;

- одновременный подсчёт данных для конкретных приложений и сетевого трафика;

- таймер использования.

Недостаток: пробная версия.

Лицензия: пробная.

Это самые популярные приложения. Можно попробовать несколько других, выделяющихся своей функциональностью.

Очень полезная программа. Многие дополнительные функции делают её наиболее универсальным приложением для мониторинга передачи данных на ПК. Преимущества:

- простота в эксплуатации;

- отслеживание определённых приложений;

- возможность создания отчётов;

- режим отслеживания трафика на маршрутизаторе (требуется SNMP, поддерживаемый маршрутизатором).

Недостаток: неточное отслеживание приложений, запущенных системой.

Лицензия: бесплатная.

Занимает очень мало места, не перегружает процессор во время работы. Есть не так много продвинутых функций, но приложение берёт своей простотой. Преимущества:

- простое управление;

- функция секундомера.

Недостатки:

- неинтересный внешний вид;

- отсутствие отслеживания данных для конкретных приложений.

Лицензия: бесплатная.

Работает без проблем почти во всех версиях Windows, имеет функции, доступные только в платных версиях этого типа программ. Преимущества:

- функция межсетевого экрана;

- расписание с возможностью отключения отслеживания в определённое время;

- удалённое управление статистикой через сеть.

Недостаток: довольно сложно использовать.

Лицензия: бесплатная.

Конечно, список программ для учёта трафика на компьютере можно продолжать довольно долго. Мы собрали лучшие и наиболее популярные приложения. Если у вас уже есть опыт использования другого софта, поделитесь им в комментариях.

Любой администратор рано или поздно получает инструкцию от руководства: «посчитать, кто ходит в сеть, и сколько качает». Для провайдеров она дополняется задачами «пустить кого надо, взять оплату, ограничить доступ». Что считать? Как? Где? Отрывочных сведений много, они не структурированы. Избавим начинающего админа от утомительных поисков, снабдив его общими знаниями, и полезными ссылками на матчасть.

В данной статье я постараюсь описать принципы организации сбора, учёта и контроля трафика в сети. Мы рассмотрим проблематику вопроса, и перечислим возможные способы съема информации с сетевых устройств.

Это первая теоретическая статья из цикла статей, посвящённого сбору, учёту, управлению и биллингу трафика и IT-ресурсов.

Структура доступа в сеть Интернет

В общем случае, структура доступа в сеть выглядит следующим образом:- Внешние ресурсы – сеть Интернет, со всеми сайтами, серверами, адресами и прочим, что не принадлежит сети, которую вы контролируете.

- Устройство доступа – маршрутизатор (аппаратный, или на базе PC), коммутатор, VPN-сервер или концентратор.

- Внутренние ресурсы – набор компьютеров, подсетей, абонентов, работу которых в сети необходимо учитывать или контролировать.

- Сервер управления или учёта – устройство, на котором работает специализированное программное обеспечение. Может быть функционально совмещён с программным маршрутизатором.

Сетевой трафик

Для начала необходимо определить, а что же подразумевается под «сетевым трафиком», и какую полезную статистическую информацию можно извлечь из потока пользовательских данных.Доминирующим протоколом межсетевого взаимодействия пока остается IP версии 4 . Протокол IP соответствует 3му уровню модели OSI (L3). Информация (данные) между отправителем и получателем упаковывается в пакеты – имеющие заголовок, и «полезную нагрузку». Заголовок определяет, откуда и куда идет пакет (IP-адреса отправителя и получателя), размер пакета, тип полезной нагрузки. Основную часть сетевого трафика составляют пакеты с полезной нагрузкой UDP и TCP – это протоколы 4-го уровня (L4). Помимо адресов, заголовок этих двух протоколов содержит номера портов, которые определяют тип службы (приложения), передающего данные.

Для передачи IP-пакета по проводам (или радио) сетевые устройства вынуждены «оборачивать» (инкапсулировать) его в пакет протокола 2го уровня (L2). Самым распространенным протоколом такого типа является Ethernet . Фактическая передача «в провод» идет на 1м уровне. Обычно, устройство доступа (маршрутизатор) не занимается анализом заголовков пакетов на уровне, выше 4го (исключение – интеллектуальные межсетевые экраны).

Информация из полей адресов, портов, протоколов и счетчики длин из L3 и L4 заголовков пакетов данных и составляет тот «исходный материал», который используется при учёте и управлении трафиком. Собственно объем передаваемой информации находится в поле Length («Длина пакета») заголовка IP (включая длину самого заголовка). Кстати, из-за фрагментации пакетов вследствие механизма MTU общий объем передаваемых данных всегда больше размера полезной нагрузки.

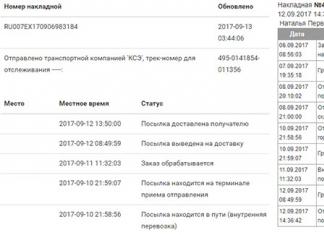

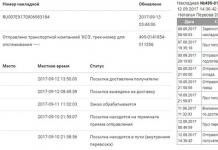

Суммарная длина интересных нам в данном контексте IP- и TCP/UDP- полей пакета составляет 2...10% общей длины пакета. Если обрабатывать и хранить всю эту информацию попакетно, не хватит никаких ресурсов. К счастью, подавляющий объем трафика структурирован так, что состоит из набора «диалогов» между внешними и внутренними сетевыми устройствами, так называемых «потоков». Например, в рамках одной операции пересылки электронного письма (протокол SMTP) открывается TCP-сессия между клиентом и сервером. Она характеризуется постоянным набором параметров {IP-адрес источника, TCP-порт источника, IP-адрес получателя TCP-порт получателя} . Вместо того, чтобы обрабатывать и хранить информацию попакетно, гораздо удобнее хранить параметры потока (адреса и порты), а также дополнительную информацию – число и сумму длин переданных пакетов в каждую сторону, опционально длительность сессии, индексы интерфейсов маршрутизатора, значение поля ToS и прочее. Такой подход выгоден для ориентированных на соединение протоколов (TCP), где можно явно перехватить момент завершения сессии. Однако и для не ориентированных на сессии протоколов можно проводить агрегацию и логическое завершение записи о потоке по, например, таймауту. Ниже приведена выдержка из SQL-базы собственной системы биллинга , осуществляющей протоколирование информации о потоках трафика:

Необходимо отметить случай, когда устройство доступа осуществляет трансляцию адресов (NAT , маскарадинг) для организации доступа в Интернет компьютеров локальной сети, используя один, внешний, публичный IP-адрес. В этом случае специальный механизм осуществляет подмену IP-адресов и TCP/UDP портов пакетов трафика, заменяя внутренние (не маршрутизируемые в Интернете) адреса согласно своей динамической таблице трансляции. В такой конфигурации необходимо помнить, что для корректного учета данных по внутренним хостам сети съём статистики должен производиться способом и в том месте, где результат трансляции ещё не «обезличивает» внутренние адреса.

Методы сбора информации о трафике/статистике

Снимать и обрабатывать информацию о проходящем трафике можно непосредственно на самом устройстве доступа (ПК-маршрутизатор, VPN-сервер), с этого устройства передавая ее на отдельный сервер (NetFlow, SNMP), или «с провода» (tap, SPAN). Разберем все варианты по-порядку.ПК-маршрутизатор

Рассмотрим простейший случай – устройство доступа (маршрутизатор) на базе ПК c ОС Linux.О том, как настроить такой сервер, трансляцию адресов и маршрутизацию, написано много . Нас же интересует следующий логический шаг – сведения о том, как получить информацию о проходящем через такой сервер трафике. Существует три распространенных способа:

- перехват (копирование) пакетов, проходящих через сетевую карту сервера, при помощи библиотеки libpcap

- перехват пакетов, проходящих через встроенный межсетевой экран

- использование сторонних средств преобразования попакетной статистики (полученной одним из двух предыдущих методов) в поток агрегированной информации netflow

Libpcap

В первом случае копия пакета, проходящего через интерфейс, после прохождения фильтра (man pcap-filter) может быть запрошена клиентской программой на сервере, написанной с использованием данной библиотеки. Пакет поступает вместе с заголовком 2го уровня (Ethernet). Можно ограничить длину захватываемой информации (если нас интересует только информация из его заголовка). Примерами таких программ могут быть tcpdump и Wireshark . Существует реализация libpcap под Windows . В случае применения трансляции адресов на ПК-маршрутизаторе такой перехват можно осуществлять только на его внутреннем интерфейсе, подключенном к локальным пользователям. На внешнем интерфейсе, после трансляции, IP-пакеты не содержат информации о внутренних хостах сети. Однако при таком способе невозможно учесть трафик, создаваемый самим сервером в сети Интернет (что важно, если на нем работают веб– или почтовый сервис).

Работа libpcap требует поддержки со стороны операционной системы, что в настоящее время сводится к установке единственной бибилиотеки. При этом прикладная (пользовательская) программа, осуществляющая сбор пакетов, должна:

- открыть необходимый интерфейс

- указать фильтр, через который пропускать принятые пакеты, размер захватываемой части (snaplen), размер буфера,

- задать параметр promisc, который переводит сетевой интерфейс в режим захвата вообще всех проходящих мимо пакетов, а не только адресованных MAC-адресу этого интерфейса

- установить функцию (callback), вызываемую на каждый принятый пакет.

При передаче пакета через выбранный интерфейс, после прохождения фильтра эта функция получает буфер, содержащий Ethernet, (VLAN), IP и т.д. заголовки, общим размером до snaplen. Поскольку библиотека libcap копирует пакеты, заблокировать их прохождение при ее помощи невозможно. В таком случае программе сбора и обработки трафика придется использовать альтернативные методы, например вызов скрипта для помещения заданного IP-адреса в правило блокировки трафика.

Межсетевой экран

Захват данных, проходящих через межсетевой экран, позволяет учесть и трафик самого сервера, и трафик пользователей сети, даже при работе трансляции адресов. Главное в этом случае – правильно сформулировать правило захвата, и поставить его в нужное место. Данным правилом активируется передача пакета в сторону системной библиотеки, откуда приложение учета и управления трафиком может его получить. Для ОС Линукс в качестве межсетевого экрана применяют iptables, а средства перехвата – ipq, netfliter_queue или ulog . Для OC FreeBSD – ipfw с правилами типа tee или divert . В любом случае механизм межсетевого экрана дополняется возможностью работы с пользовательской программой следующим способом:

- Пользовательская программа - обработчик трафика регистрирует себя в системе, используя системный вызов, или библиотеку.

- Пользовательская программа или внешний скрипт устанавливает правило в межсетевой экран, “заворачивающее” выбранный трафик (согласно правилу) вовнутрь обработчика.

- На каждый проходящий пакет обработчик получает его содержимое в виде буфера памяти (с заголовками IP и т.д. После обработки (учёта) программе необходимо также сообщить ядру операционной системы, что делать далее с таким пакетом - отбросить или передать далее. Как вариант, возможно передать ядру видоизмененный пакет.

Поскольку IP-пакет не копируется, а пересылается в программное обеспечение для анализа, становится возможным его «выброс», а следовательно, полное или частичное ограничение трафика определенного типа (например, до выбранного абонента локальной сети). Однако в случае, если прикладная программа перестала отвечать ядру о своем решении (зависла, к примеру), трафик через сервер просто блокируется.

Необходимо отметить, что описанные механизмы при существенных объемах передаваемого трафика создают избыточную нагрузку на сервер, что связано с постоянным копированием данных из ядра в пользовательскую программу. Этого недостатка лишен метод сбора статистики на уровне ядра ОС, с выдачей в прикладную программу агрегированной статистики по протоколу NetFlow .

Netflow

Этот протокол был разработан фирмой Cisco Systems для экспорта информации о трафике с маршрутизаторов с целью учета и анализа трафика. Наиболее популярная сейчас версия 5 предоставляет получателю поток структурированных данных в виде UDP-пакетов, содержащих информацию о прошедшем трафике в виде так называемых flow records:

Объем информации о трафике меньше самого трафика на несколько порядков, что особенно актуально в больших и распределенных сетях. Конечно же, блокировать передачу информации при сборе статистики по netflow невозможно (если не использовать дополнительные механизмы).

В настоящее время становится популярным дальнейшее развитие этого протокола – версия 9, основанная на шаблонной структуре flow record, реализации для устройств других производителей (sFlow). Недавно был принят стандарт IPFIX, который позволяет передавать статистику и по протоколам более глубоких уровней (например, по типу приложения).

Реализация netflow-источников (агентов, probe) доступна для ПК-маршрутизаторов, как в виде работающих по описанных выше механизмам утилит (flowprobe, softflowd), так и непосредственно встроенных в ядро ОС (FreeBSD: ng_netgraph , Linux: ). Для программных маршрутизаторов поток статистики netflow можно принимать и обрабатывать локально на самом маршрутизаторе, или отправлять по сети (протокол передачи – поверх UDP) на принимающее устройство (коллектор).

Программа - коллектор может собирать сведения от многих источников сразу, имея возможность различать их трафик даже при пересекающихся адресных пространствах. При помощи дополнительных средств, таких как nprobe возможно также проводить дополнительную агрегацию данных, раздвоение потоков или конвертацию протоколов, что актуально при управлении большой и распределенной сетью с десятками маршрутизаторов.

Функции экспорта netflow поддерживают маршрутизаторы Cisco Systems, Mikrotik, и некоторые другие. Аналогичный функционал (с другими протоколами экспорта) поддерживается всеми крупными производителями сетевого оборудования.

Libpcap “снаружи”

Немного усложним задачу. Что, если ваше устройство доступа – аппаратный маршрутизатор другого производителя? Например, D-Link, ASUS, Trendnet и т.д. На нем, скорее всего, невозможно поставить дополнительное программное средство съема данных. Как вариант – интеллектуальное устройство доступа у вас есть, но настроить его не представляется возможным (нет прав, или оно управляется вашим провайдером). В таком случае можно собирать информацию о трафике непосредственно в точке стыка устройства доступа с внутренней сетью, пользуясь «аппаратными» средствами копирования пакетов. В таком случае непременно потребуется отдельно стоящий сервер с выделенной сетевой картой для приема копий Ethernet-пакетов.Сервер должен использовать механизм сбора пакетов по методу libpcap, описанному выше, и наша задача - на вход выделенной для этого сетевой карты подать поток данных, идентичный выходящему из сервера доступа. Для этого можно использовать:

- Ethernet – хаб (hub): устройство, просто пересылающее пакеты между всеми своими портами без разбора. В современных реалиях его можно найти где-нибудь на пыльном складе, и применять такой метод не рекомендуется: ненадежно, низкая скорость (хабов на скорости 1 Гбит/с не бывает)

- Ethernet – коммутатор с возможностью зеркалирования (мирроринга, SPAN портов . Современные интеллектуальные (и дорогие) коммутаторы позволяют копировать на указанный порт весь трафик (входящий, выходящий, оба) другого физического интерфейса, VLANа, в том числе удаленного (RSPAN)

- Аппаратный раздвоитель , который может потребовать установки для сбора двух сетевых карт вместо одной – и это помимо основной, системной.

Естественно, вы можете настроить SPAN-порт и на самом устройстве доступа (маршрутизаторе), если оно это позволяет – Cisco Catalyst 6500, Cisco ASA. Вот пример такой конфигурации для коммутатора Cisco:

monitor session 1 source vlan 100 ! откуда берем пакеты

monitor session 1 destination interface Gi6/3! куда выдаем пакеты

SNMP

Что, если маршрутизатора под нашим контролем нет, с netflow связываться нет желания, нас не интересуют детали трафика наших пользователей. Они просто подключены в сеть через управляемый коммутатор, и нам надо просто грубо оценить объем трафика, приходящегося на каждый из его портов. Как вы знаете, сетевые устройства с возможностью удаленного управления поддерживают, и могут отобразить счетчики пакетов (байт), проходящих через сетевые интерфейсы. Для их опроса правильно будет использовать стандартизованный протокол удаленного управления SNMP . При помощи его можно достаточно просто получить не только значения указанных счетчиков, но также другие параметры, такие как имя и описание интерфейса, видимые через него MAC-адреса, и другую полезную информацию. Это делается как утилитами командной строки (snmpwalk), графическими SNMP-браузерами, так и более сложными программами мониторинга сети (rrdtools , cacti , zabbix , whats up gold и т.д.). Однако, данный метод имеет два существенных недостатка:- блокировка трафика может производиться только путем полного отключения интерфейса, при помощи того же SNMP

- счетчики трафика, снимаемые по SNMP, относятся к сумме длин Ethernet-пакетов (причем unicast, broadcast и multicast по-отдельности), в то время как остальные описанные ранее средства дают величины относительно IP-пакетов. Это создает заметное расхождение (особенно на коротких пакетах) из-за оверхеда, вызванного длиной Ethernet-заголовка (впрочем, с этим можно приближенно бороться: L3_байт = L2_байт - L2_пакетов*38).

VPN

Отдельно стоит рассмотреть случай доступа пользователей к сети путем явного установления соединения к серверу доступа. Классическим примером может служить старый добрый dial-up, аналогом которого в современном мире являются VPN-службы удаленного доступа (PPTP, PPPoE, L2TP, OpenVPN, IPSEC)

Устройство доступа не только маршрутизирует IP-трафик пользователей, но также представляет из себя специализированный VPN-сервер, и терминирует логические туннели (часто зашифрованные), внутри которых передается пользовательский трафик.

Для учета такого трафика можно пользоваться как всеми средствами, описанными выше (и для глубокого анализа по портам/протоколам они хорошо подходят), так и дополнительными механизмами, которые предоставляют средства управления VPN-доступом. В первую очередь речь пойдет о протоколе RADIUS . Его работа – достаточно сложная тема. Мы же кратко упомянем, что контролем (авторизацией) доступа к VPN-серверу (RADIUS-клиенту) управляет специальное приложение (RADIUS-сервер), имеющее за собой базу (текстовый файл, SQL, Active Directory) допустимых пользователей с их атрибутами (ограничения по скорости подключения, назначенные IP-адреса). Помимо процесса авторизации, клиент периодически передает серверу сообщения аккаунтинга, информацию о состоянии каждой текущей работающей VPN-сессии, в том числе счетчики переданных байт и пакетов.

Заключение

Сведем все описанные выше методы сбора информации о трафике воедино:

Подведем небольшой итог. На практике существует большое количество методов присоединения управляемой вами сети (с клиентами или офисными абонентами) к внешней сетевой инфраструктуре, с использованием ряда средств доступа – программных и аппаратных маршрутизаторов, коммутаторов, VPN-серверов. Однако практически в любом случае можно придумать схему, когда информация о переданном по сети трафике может быть направлена на программное или аппаратное средство его анализа и управления. Возможно также, что это средство позволит осуществлять обратную связь с устройством доступа, применяя интеллектуальные алгоритмы ограничения доступа для отдельных клиентов, протоколов и прочего.

На этом закончу разбор матчасти. Из неразобранных тем остались:

- как и куда попадают собранные данные о трафике

- программное обеспечение для учета трафика

- чем отличается биллинг от простой “считалки”

- как можно накладывать ограничение на трафик

- учёт и ограничение посещенных веб-сайтов

Теги: Добавить метки

Программа для учёта входящего и исходящего трафика на Вашем компьютере. Поможет не превысить лимит трафика и не оказаться вообще без Интернета.

ВНИМАНИЕ : начиная с 6-й версии программа стала платной, поэтому во избежание недоразумений не обновляйте её. Здесь находится последняя бесплатная версия 5.5.5.

Кто пользовался Интернетом лет пять назад, тот, наверняка, помнит самую главную проблему юзера — постоянно контролировать количество трафика. Ведь тогда еще не было безлимитных пакетов, а Dial-Up подключение требовало денег за каждый скачанный мегабайт информации.

В итоге, если не контролировать расход трафика, то можно было «влететь в копеечку»:). Но народ изобретательный и он придумал много программ для замера и ограничения потока. Сегодня надобность в такого рода утилитах немного поубавилась, но они все же в ходу, потому что за время своего существования обзавелись множеством дополнительных полезных функций.

Благодаря таким программам сегодня можно замерять скорость Интернет-соединения, проверять все процессы, которые имеют доступ к Интернет, проводить замеры использования трафика в корпоративных сетях и многое другое.

Всеми вышеперечисленными функциями обладает небольшая программка — NetWorx . Кроме того, она имеет целый ряд дополнительных возможностей, которые пригодятся как системному администратору, так и простому пользователю. Таким же простым, но мощным инструментом можно назвать платную программу — DU Meter.

Сравнение бесплатной программы для учёта трафика NetWorx с платным аналогом DU Meter

Помимо этого в NetWorx можно наложить квоту на количество трафика, а также запускать различные приложения по расписанию. Сама программа поставляется в двух вариантах: портативный и инсталляционный. Думаю, что проще всего использовать «портабельную» версию, хотя если Вы приверженец инсталляторов, то можете без проблем установить NetWorx, используя подсказки стандартного мастера установки.

Установка NetWorx

Буду исходить из того, что Вы скачали portable-версию. Для начала работы надо распаковать архив с программой и запустить исполняемый exe-файл. Перед непосредственным запуском NetWorx сделаем пару настроек. Первое — понадобится указать язык программы, а второе — включить или выключить проверку новых версий. Вот и все:).

После этого в трее (место рядом с системными часами) появится значок программы, при помощи которого мы и будем ею управлять.

Управление NetWorx будет происходить через контекстное меню, вызываемое правым кликом мыши.

Здесь в этом меню перечислены все функции программы, однако перед использованием можно произвести кое-какие настройки. Для этого кликаем по одноименному разделу меню.

Настройки NetWorx

«Настройки» состоят из нескольких вкладок. В «Общих» мы можем настроить единицы измерения скорости, информацию, выводимую в трее, а также (самое главное!), за каким из соединений вести наблюдение (по умолчанию подсчитывается весь трафик).

Разделы «График» и «Цвета графика» позволяют нам самим настроить внешний вид графика входящих/исходящих пакетов информации. В «Уведомлениях» можно включить и настроить сервисные сообщения от программы, а в «Дополнительных» мы имеем возможность произвести настройку сбора статистики.

Самая последняя вкладка — «Dial-up» — позволяет установить соединение по умолчанию и добавить приложения, которые будут запускаться вместе с NetWorx.

После того, как настройки сделаны, нажимаем сначала кнопку «Применить», чтобы они вступили в силу, а затем «Ok», чтобы выйти из настроек.

Монитор трафика

Теперь давайте пройдемся непосредственно по инструментам NetWorx. Первый и основной из них — монитор трафика. Он представлен в виде графика, который вызывается кнопкой «Показать график».

График может представляться в виде гистограммы (по-моему, удобней всего), кривых линий или просто чисел. При этом внизу всегда будет находиться два числа. Число с индексом «D» (по умолчанию синий цвет) показывает количество входящего трафика (от англ. download), а «U» (зеленый) соответственно исходящий (от англ. upload).

Соответствующими цветами на графике вырисовываются кривые изменения скорости, числовое значение которых можно соотнести со шкалой слева.

Измерение скорости

Следующая кнопка — «Измерение скорости» — замеряет, к сожалению, не общую скорость Вашего Интернет-подключения, а лишь текущую скорость фоновой передачи пакетов. Это может понадобиться для сравнения (доступно сохранение) результатов при полной нагрузке на канал (например, скачивание файла) и в состоянии «покоя».

Для запуска теста достаточно нажать кнопку «Старт» и засечь определенный промежуток времени. Затем результат можно сохранить в текстовый файл, а потом сравнить с новыми данными, полученными при «загрузке» канала.

Статистика

Больше всего эта функция понравится системным администраторам, так как возможно вести как общий подсчет трафика, так и выводить подробную статистику по каждому из пользователей сети. Результаты можно экспортировать в формат xls (электронные таблицы Excel) и сохранять на компьютере.

Также присутствуют инструменты для бэкапа статистики и ее дальнейшего восстановления (например, если нужно сохранить все данные после переустановки системы).

Квота на трафик

Двигаясь дальше, переходим к разделу «Квота». Эта функция подойдет больше всего пользователям с Dial-up подключением или лимитированным трафиком (например мобильный Интернет). Она позволяет задать максимальное количество полученной или отправленной информации и всегда предупредит пользователя о перерасходе заданного лимита.

По умолчанию квота задана в 0,00 Кб, поэтому если хотите воспользоваться этой функцией, надо будет ее сперва «Настроить»:).

В настройках мы указываем тип квоты (дневная, недельная, месячная, последние 24 часа) и тип трафика (входящий исходящий или весь). Часы можно оставить как есть, а далее указать единицы измерения и собственно саму квоту.

Для сохранения настроек нажмите «Ok», а в окне мониторинга квоты не забудьте поставить галочку на пункт «Уведомлять, когда квота израсходована, на %», чтобы вовремя получать информацию о перерасходе.

Трассировка маршрута

Пункт «Настройки» мы уже рассматривали, поэтому переходим к следующему — «Трассировка маршрута». Если у Вас вдруг пропал доступ к какому-либо Интернет-ресурсу или Вам надо узнать, какой путь Вы проходите, прежде чем попадете на тот или иной сайт, попробуйте произвести трассировку данного пути. Это можно сделать и штатными возможностями Windows, однако с NetWorx получается намного проще и нагляднее.

Для начала трассировки введите имя сайта (удаленного компьютера) или его IP-адрес. Теперь можно задать время ожидания ответа (хотя зачастую стандартного значения более чем достаточно) и можно нажимать «Старт». В данном случае мы протрассировали сайт yandex.ru и увидели, что для доступа к нему нужно пройти 11 промежуточных серверов, а общее время прохождения этого пути составляет 31 мс.

Пинг

Следующая опция — «Пинг». Интерфейс окна этой функции очень напоминает интерфейс предыдущей, но предназначение ее несколько другое. Пингом, попросту говоря, называют скорость ответа удаленного компьютера на посланный Вами запрос. Встроенный в NetWorx пинг уступает в возможностях «штатному» (нет возможности задавать свои ключи для изменения параметров), но с основным заданием справляется.

Минус функции еще и в том, что вводить Интернет-адрес сайта напрямую нельзя — нужно знать его точный IP (можно узнать из предыдущей утилиты). Теперь конкретно об использовании: вводим адрес удаленного ПК, выбираем время ожидания и количество эхо-запросов и нажимаем «Старт».

В нашем примере пинговался сайт vkontakte.ru . Среднее время ответа не высчитывается автоматически, но его можно посчитать и в уме, сплюсовав все полученные значения и разделив на три:).

Получилось около 45 мс, что в принципе, хорошо (пинг до 50 мс ± 10 мс — считается хорошим). Значение же TTL — это «время жизни» эхо-пакета. Число 64 означает, что посылаемый пакет информации может пройти через 64 промежуточных сервера.

Соединения

Последний инструмент — «Соединения». Он позволяет наблюдать за всеми приложениями, которые требуют подключения к Интернет.

Сразу советую включить опцию «Преобразовывать адреса в имена». Так Вы сможете видеть куда «лезет» то или иное приложение и остановить его попытку подключиться к подозрительному ресурсу. Особенное внимание уделите «установленным» соединениям (ESTABLISHED) и прослушивающимся портам (LISTENING), так как именно они могут нести скрытую угрозу.

При обнаружении подозрительного подключения Вы сразу сможете завершить приложение, которое его устанавливает, кликнув на нем правой кнопкой мыши и выбрав пункт «Завершить приложение».

Выводы

Таким образом, можно подвести некий итог всего вышесказанного. NetWorx — это не просто программа для мониторинга Вашего Интернет-соединения, но еще и комплекс для обеспечения безопасности и всесторонней диагностики сети.

Поэтому, если у Вас возникает подозрение, что какое-то приложение нерационально использует трафик или даже передает конфиденциальную информацию, попробуйте понаблюдать за своей сетью программой NetWorx и Вы сможете без труда вычислить «шпиона»:).

P.S. Разрешается свободно копировать и цитировать данную статью при условии указания открытой активной ссылки на источник и сохранения авторства Руслана Тертышного.

Анализ трафика является процессом, важность которого известна любому ИТ-профессионалу, не зависимо от того, работает ли он в небольшой компании или в крупной корпорации. Ведь выявление и исправления проблем с сетью — это настоящее искусство, которое напрямую зависит как от инстинкта самого специалиста, так и от глубины и качества оперируемых им данных. И анализатор трафика является именно тем инструментом, который эти данные предоставляет вам. Выбранное с умом решение для анализа сетевого трафика может не только помочь вам выяснить, как пакеты отправляются, принимаются и насколько сохранно передаются по вашей сети, но и позволит сделать намного-намного больше!

Сейчас на рынке представлено большое количество вариаций программного обеспечения для анализа сетевого трафика. Причем некоторые из них способны вызвать ностальгические воспоминания у специалистов «старой школы»; они используют терминальный шрифт и интерфейс командной строки, и на первый взгляд кажутся сложными в использовании. Другие решения, наоборот, — выделяются простотой установки и ориентированы на аудиторию с визуальным восприятием (они буквально перенасыщены различными графиками). Ценовой диапазон этих решений также весьма существенно отличается — от бесплатных до решений с весьма дорогой корпоративной лицензией.

Для того, чтобы вы в зависимости от своих задач и предпочтений смогли выбрать лучшее решение для анализа сетевого трафика, представляем вам список из наиболее интересных из доступных сейчас на рынке программных продуктов для анализа трафика, а также краткий обзор встроенной в них функциональности для извлечения, обработки и визуального предоставления различной сетевой информации. Часть этих функций у всех приведенных в этом обзоре решений для анализа сетевого трафика схожая — они позволяют с тем или иным уровнем детализации увидеть отправленные и полученные сетевые пакеты, — но практически все из них имеют некоторые характерные особенности, которые делают их уникальными при использовании в определенных ситуациях или сетевых средах. В конце концов, к анализу сетевого трафика мы прибегаем тогда, когда у нас появилась сетевая проблема, но мы не можем быстро свести ее к определенной машине, устройству или протоколу, и нам приходится проводить более глубокий поиск. Мы поможем вам выбрать наиболее подходящее для этих целей программное решение для анализа трафика.

SolarWinds Network Bandwidth Analyzer

Данное решение позиционируется производителем как программный пакет из двух продуктов — Network Performance Monitor (базовое решение) и NetFlow Traffic Analyzer (модульное расширение). Как заявляется, они имеют схожие, но все же отличающиеся функциональные возможности для анализа сетевого трафика, дополняющие друг друга при совместном использовании сразу двух продуктов.

Network Performance Monitor, как следует из названия, осуществляет мониторинг производительности сети и станет для вас заманчивым выбором, если вы хотите получить общее представление о том, что происходит в вашей сети. Покупая это решение, вы платите за возможность контролировать общую работоспособность вашей сети: опираясь на огромное количество статистических данных, таких как скорость и надежность передачи данных и пакетов, в большинстве случаев вы сможете быстро идентифицировать неисправности в работе вашей сети. А продвинутые интеллектуальные возможности программы по выявлению потенциальных проблем и широкие возможности по визуальному представлению результатов в виде таблиц и графиков с четкими предупреждениями о возможных проблемах, еще больше облегчат эту работу.

Модульное расширение NetFlow Traffic Analyzer больше сконцентрировано на анализе самого трафика. В то время, как функциональность базового программного решения Network Performance Monitor больше предназначена для получения общего представления о производительности сети, в NetFlow Traffic Analyzer фокус внимания направлен на более детальный анализ процессов, происходящих в сети. В частности, эта часть программного пакета позволит проанализировать перегрузки или аномальные скачки полосы пропускания и предоставит статистику, отсортированную по пользователям, протоколам или приложениям. Обратите внимание, что данная программа доступна только для среды Windows.

Wireshark

Является относительно новым инструментом в большой семье решений для сетевой диагностики, но за это время он уже успел завоевать себе признание и уважение со стороны ИТ-профессионалов. С анализом трафика WireShark справляется превосходно, прекрасно выполняя для вас свою работу. Разработчики смогли найти золотую середину между исходными данными и визуальным представлением этих данных, поэтому в WireShark вы не найдете перекосов в ту или иную сторону, которым грешат большинство других решений для анализа сетевого трафика. WireShark прост, совместим и портативен. Используя WireShark, вы получаете именно то, что ожидаете, и получаете это быстро.

WireShark имеет прекрасный пользовательский интерфейс, множество опций для фильтрации и сортировки, и, что многие из нас смогут оценить по достоинству, анализ трафика WireShark прекрасно работает с любым из трех самых популярных семейств операционных систем — *NIX, Windows и macOS. Добавьте ко всему вышеперечисленному тот факт, что WireShark — программный продукт с открытым исходным кодом и распространяется бесплатно, и вы получите прекрасный инструмент для проведения быстрой диагностики вашей сети.

tcpdump

Анализатор трафика tcpdump выглядит как некий древний инструмент, и, если уж быть до конца откровенными, с точки зрения функциональности работает он также. Несмотря на то, что со своей работой он справляется и справляется хорошо, причем используя для этого минимум системных ресурсов, насколько это вообще возможно, многим современным специалистам будет сложно разобраться в огромном количестве «сухих» таблиц с данными. Но бывают в жизни ситуации, когда использование столь обрезанных и неприхотливых к ресурсам решений может быть полезно. В некоторых средах или на еле работающих ПК минимализм может оказаться единственным приемлемым вариантом.

Изначально программное решение tcpdump разработано для среды *NIX, но на данный момент он также работает с несколькими портами Windows. Он обладает всей базовой функциональностью, которую вы ожидаете увидеть в любом анализаторе трафика — захват, запись и т.д., — но требовать чего-то большего от него не стоит.

Kismet

Анализатор трафика Kismet — еще один пример программного обеспечения с открытым исходным кодом, заточенного для решения конкретных задач. Kismet не просто анализирует сетевой трафик, он предоставляет вам гораздо более расширенные функциональные возможности. К примеру, он способен проводить анализ трафика скрытых сетей и даже беспроводных сетей, которые не транслируют свой идентификатор SSID! Подобный инструмент для анализа трафика может быть чрезвычайно полезен, когда в вашей беспроводной сети есть что-то, вызывающее проблемы, но быстро найти их источник вы не можете. Kismet поможет вам обнаружить неавторизированную сеть или точку доступа, которая работает, но имеет не совсем правильные настройки.

Многие из нас знают не понаслышке, что задача становится более сложной, когда дело доходит до анализа трафика беспроводных сетей, поэтому наличие под рукой такого специализированного инструмента, как Kismet, не только желательно, но и, зачастую, необходимо. Анализатор трафика Kismet станет прекрасным выбором для вас, если вы постоянно имеете дело с большим количеством беспроводного трафика и беспроводных устройств, и вы нуждаетесь в хорошем инструменте для анализа трафика беспроводной сети. Kismet доступен для сред * NIX, Windows под Cygwin и macOS.

EtherApe

По своим функциональным возможностям EtherApe во многом приближается к WireShark, и он также является программным обеспечением с открытым исходным кодом и распространяется бесплатно. Однако то, чем он действительно выделяется на фоне других решений — это ориентация на графику. И если вы, к примеру, результаты анализа трафика WireShark просматриваете в классическом цифровом виде, то сетевой трафик EtherApe отображается с помощью продвинутого графического интерфейса, где каждая вершина графа представляет собой отдельный хост, размеры вершин и ребер указывают на размер сетевого трафика, а цветом отмечаются различные протоколы. Для тех людей, кто отдает предпочтение визуальному восприятию статистической информации, анализатор EtherApe может стать лучшим выбором. Доступен для сред *NIX и macOS.

Cain and Abel

У данного программного обеспечения с весьма любопытным названием возможность анализа трафика является скорее вспомогательной функцией, чем основной. Если ваши задачи выходят далеко за пределы простого анализа трафика, то вам стоит обратить внимание на этот инструмент. С его помощью вы можете восстанавливать пароли для ОС Windows, производить атаки для получения потерянных учетных данных, изучать данные VoIP в сети, анализировать маршрутизацию пакетов и многое другое. Это действительно мощный инструментарий для системного администратора с широкими полномочиями. Работает только в среде Windows.

NetworkMiner

Решение NetworkMiner — еще одно программное решение, чья функциональность выходит за рамки обычного анализа трафика. В то время как другие анализаторы трафика сосредотачивают свое внимание на отправке и получении пакетов, NetworkMiner следит за теми, кто непосредственно осуществляет эту отправку и получение. Этот инструмент больше подходит для выявления проблемных компьютеров или пользователей, чем для проведения общей диагностики или мониторинга сети как таковой. NetworkMiner разработан для ОС Windows.

KisMAC

KisMAC — название данного программного продукта говорит само за себя — это Kismet для macOS. В наши дни Kismet уже имеет порт для операционной среды macOS, поэтому существование KisMAC может показаться излишним, но тут стоит обратить внимание на тот факт, что решение KisMAC фактически имеет свою собственную кодовую базу и не является непосредственно производным от анализатора трафика Kismet. Особо следует отметить, что KisMAC предлагает некоторые возможности, такие как нанесение на карту местоположения и атака деаутентификации на macOS, которые Kismet сам по себе не предоставляет. Эти уникальные особенности в определенных ситуациях могут перевесить чашу весов в пользу именно этого программного решения.

Заключение

Программы для анализа сетевого трафика могут стать жизненно важным для вас инструментарием, когда вы периодически сталкиваетесь с сетевыми проблемами разных видов — будь то производительность, сброшенные соединения или проблемы с сетевыми резервными копиями. Практически все, что связано с передачей и получением данных в сети, может быть быстро идентифицировано и исправлено благодаря сведениям, полученным с помощью программного обеспечения из вышеприведенного списка.

Результаты, которые даст вам проведенный качественный анализ трафика сети с помощью проверенного специализированного программного инструментария, поможет вам углубится значительно ниже верхнего слоя проблемы, и понять, что на самом деле происходит в вашей сети, или не происходит, но должно происходить.

Подписывайтесь на рассылку, делитесь статьями в соцсетях и задавайте вопросы в комментариях!

Всегда на связи, Игорь Панов.

Когда интернет-соединение оплачивается по трафику, очень полезно знать и контролировать объём полученных или переданных данных. К сожалению, не все пользователи понимают, что просмотр фильмов онлайн, или видеозвонок по скайпу будет стоить гораздо дороже простой переписки по электронной почте, и что многие программы, работая в фоновом режиме, всё-таки потребляют некоторый объём трафика. В этом случае поможет бесплатная программа для мониторинга интернет трафика на компьютере — Networx .

Установка проходит быстро, и ничего важного выбирать не нужно.

Программа Networx обладает различными инструментами, такими, как пингование, трассировка, измерение скорости, но мы рассмотрим только те инструменты, которые нужны для контроля трафика данных.

Статистика

Чтобы открыть окно статистики, нужно кликнуть по значку Networx правой кнопкой мыши и выбрать пункт меню «Статистика».

Открывается окно, в котором можно увидеть трафик общий, по дням, по неделям и по месяцам. Так же можно посмотреть статистику по пользователям, или сделать выборочный отчёт.

Открывается окно, в котором можно увидеть трафик общий, по дням, по неделям и по месяцам. Так же можно посмотреть статистику по пользователям, или сделать выборочный отчёт.

Текущий трафик

Пункт меню «Показать трафик» открывает окно с текущим графиком. Здесь можно осуществлять мониторинг интернет трафика онлайн.

Квота

Если есть некий рубеж по трафику, после превышения которого стоимость станет намного выше, то необходимо автоматически отслеживать текущий объём. Для этого в программе Networx есть «Квота». Очень важно, что программа ведёт автоматический учёт трафика.

Этот инструмент позволяет получать уведомление после превышения какого-либо объёма трафика в процентном выражении; установить дневную, недельную, месячную и суточную квоту; контролировать отдельно входящий, исходящий или общий трафик.

Измерение скорости

Тут всё понятно – измерение скорости с возможностью записи. Данным инструментом можно отследить измерение скорости при определённых действиях, или запуске программ.

Настройки

Меню «Настройки» позволяет установить или изменить все основные настройки работы программы, например: запуск при старте Windows, автоматическое обновление, единицы измерения, действия по кликам, настройку графиков и прочее.

(Visited 6 740 times, 2 visits today)